跨区共享网络如何设置?需要哪些步骤?

- 电脑百科

- 2025-06-17 12:22:01

- 25

随着现代企业信息化建设的不断深入,跨区网络共享成为许多公司实现资源共享和信息流通的重要手段。本文将详细介绍跨区共享网络的设置步骤,为读者提供一个易于理解和操作的指南,确保您能够轻松实现这一技术要求。

1.设计网络共享架构

在开始实际操作之前,首先需要对网络共享架构进行设计。这一步是整个设置过程的基础,需要考虑以下因素:

网络拓扑结构:确定网络的拓扑结构,是星型、总线型还是环形等,这将直接影响共享设置。

网络协议选择:通常情况下,TCP/IP协议是首选,因为它具有良好的兼容性和稳定性。

共享级别定义:明确哪些资源需要共享,以及共享的权限等级,比如只读、可写等。

设计完成后,根据设计图逐步实施网络搭建。

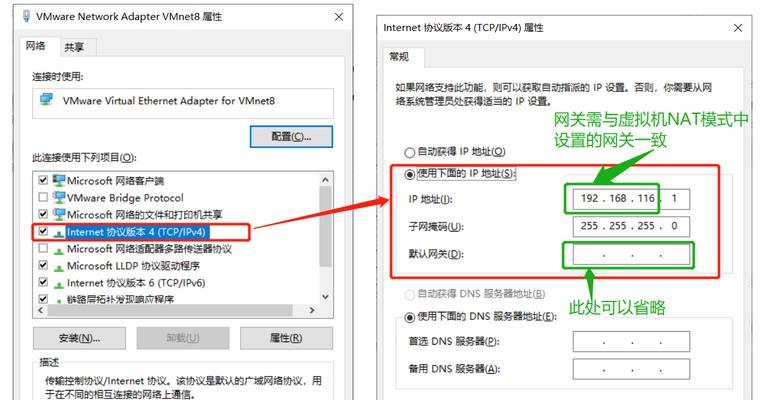

2.确保网络互通

确保所有涉及的网络区域之间都能够互通。对于不同的网络区域,可能需要通过路由器、交换机等网络设备来建立连接,并进行以下配置:

子网划分:对每个区域的网络进行子网划分,这有助于管理网络流量和安全隔离。

路由配置:设置路由器以确保不同子网之间的数据包可以正确路由。

VPN配置(可选):如果网络之间存在公共互联网,则可能需要通过VPN来建立安全的通信隧道。

3.设置文件共享服务器

选择一个或多个服务器作为文件共享服务器,对于这些服务器,需要进行如下设置:

安装文件服务软件:比如Windows系统中的“文件和打印机共享”服务,或Linux系统中的Samba服务。

配置共享目录:在服务器上创建共享目录,并设置相应的权限和访问控制列表(ACL)。

网络发现和文件共享选项:确保网络发现和文件共享功能在服务器上是开启状态。

4.创建并配置共享文件夹

在文件共享服务器上创建共享文件夹,并进行如下配置:

设置共享名称:设置一个容易识别和记忆的共享名称。

设定共享权限:根据设计架构,为不同网络区域的用户设置合适的访问权限。

启用高级共享选项:如需设置特殊的共享属性,比如缓存模式、配额限制等,需启用高级共享选项。

5.网络安全和权限管理

网络共享设置完成后,重点考虑如何保护共享资源,防止未授权访问:

访问控制列表(ACL)管理:根据实际需要调整ACL,确保只有授权用户能够访问资源。

加密通信:如果有必要,可通过IPsec等技术加密数据传输过程,提高数据安全。

日志记录和审计:设置日志记录,以便于监控和审计共享资源的访问行为。

6.测试和验证

在全部配置完成后,必须进行测试来验证设置的正确性:

访问测试:不同网络区域的用户尝试访问共享资源,检查是否能够按照预定权限进行。

性能测试:在保证安全的前提下,测试网络的响应时间和数据传输速度,确保共享服务的性能。

问题排查:如果测试中出现问题,需要根据日志和用户反馈进行排查和调整。

7.持续监控与优化

设置完成并不意味着可以一劳永逸,为了保持网络共享的稳定性与安全性,应进行持续监控和定期优化:

监控网络状态:使用网络监控工具跟踪网络流量、设备状态等。

更新与维护:定期更新服务软件和操作系统补丁,提高系统的安全性和兼容性。

用户反馈循环:收集用户反馈,针对用户的具体需求和使用情况不断优化共享策略。

通过以上七个步骤,即使是没有太多网络知识的用户也能按照指南轻松完成跨区共享网络的设置。需要注意的是,由于网络安全和效率的重要性,建议在实际操作过程中咨询专业的IT支持人员。综合以上,我们希望本文能为您提供一个全面、系统、易操作的跨区共享网络设置方案。

版权声明:本文内容由互联网用户自发贡献,该文观点仅代表作者本人。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。如发现本站有涉嫌抄袭侵权/违法违规的内容, 请发送邮件至 3561739510@qq.com 举报,一经查实,本站将立刻删除。!

本文链接:https://www.ycdnwx.cn/article-10456-1.html